Foi detectada uma nova falha no sistema operativo android, que afecta afeta mais de 1 bilhão de telefones e permite que os invasores sequestrem os aplicativos.

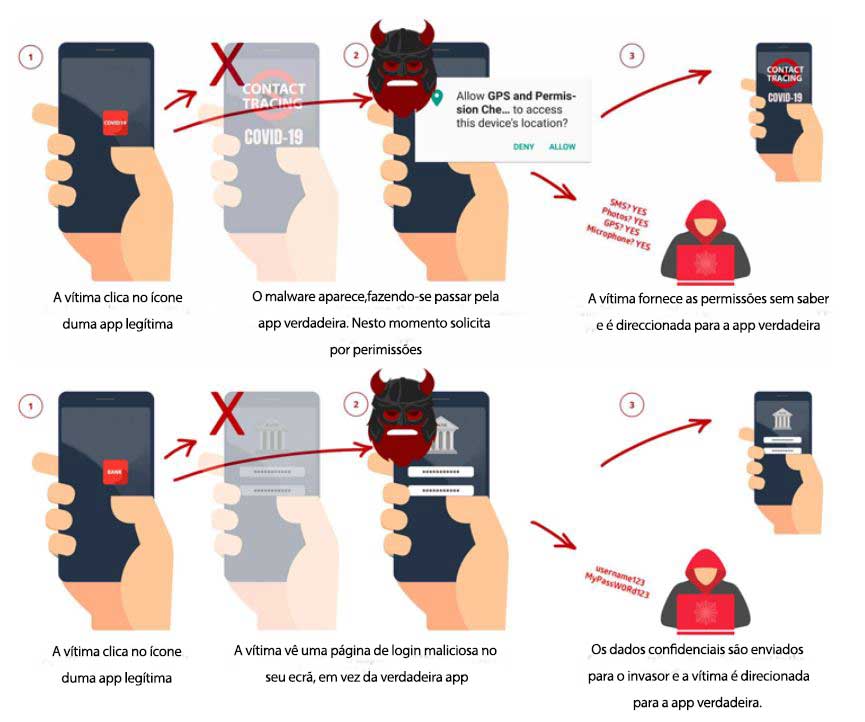

A vulnerabilidade permite que aplicativos mal-intencionados disfarcem-se de qualquer outra app já instalada no telefone, exiba um interface falso e ludibrie o usuário a fornecer informações confidenciais.

Apelidada de 'Strandhogg 2.0', a nova vulnerabilidade afeta todos os dispositivos android, excepto os que executam a versão mais recente, Android 10 Q. Infelizmente, apenas 15 a 20% de todos os dispositivos android usam a versão mais recente, o que deixa bilhões de smartphones vulneráveis aos invasores.

Em 2019, os pesquisadores noruegueses que identificaram o StrandHogg 1.0, divulgaram que o mesmo residia no recurso multifunções do android. Esta semana, a mesma equipa de segurança cibernética, divulgou detalhes da nova vulnerabilidade crítica (CVE-2020-0096), que permite aos invasores executarem uma versão mais sofisticada do ataque Strandhogg 1.0.O Strandhogg 2.0 é basicamente uma vulnerabilidade de elevação de privilégios, que permite aos hackers terem acesso a quase todos os aplicativos do telefone.

As falhas do StrandHogg são potencialmente perigosas e preocupantes pelas seguintes razões:

1. É quase impossível os usuários identificarem que sofreram um ataque.

2. Qualquer aplicativo pode ser sequestrado, sem ser necessária nenhuma configuração no dispositivo.

3. Pode ser usado para solicitar qualquer permissão do dispositivo, de maneira fraudulenta.

4. Pode ser explorado sem acesso ao root.5. Funciona em todas as versões do android, excepto a 10 Q.

6. Não requer nenhuma permissão especial para actuar no dispositivo.Além de roubar as credenciais de login e exibir uma tela falsa convincente, o malware pode também aumentar significativamente os seus recursos. Apresenta-se como um aplicativo legítimo e faz com que os usuários concedam permissões sensíveis dos seus dispositivos.

Os pesquisadores frisaram que "usando o StrandHogg 2.0, os invasores podem obter acesso a mensagens e fotos SMS, roubar credenciais de login das vítimas, rastrear movimentos de GPS, fazer ou gravar conversas telefônicas e espioná-los através da camera e microfone." E acrescentaram o seguinte: "Os malwares que exploram o StrandHogg 2.0 são mais difíceis de serem detectados por antivírus e dispositivos de segurança. Como tal, representam um enorme perigo para os usuários finais."

Figura 1: Como o StrandHogg 2.0 rouba informações aos smartphones

Após ser informada sobre a existência do StrandHogg, a Google preparou um patch e partilhou-o com as empresas fabricantes de smartphones, em abril de 2020. Para proteger os seus clientes, as empresas começaram a lançar atualizações de software a partir de Maio 2020.

Embora não exista uma maneira eficaz e confiável de bloquear ataques do StrandHogg 2.0, os usuários podem tentar identificar os ataques aos seus dispositivos, observando algumas discrepâncias como:

1. Um aplicativo em que já fez login, solicita-lhe que o refaça.

2. Aparecem-lhe pop-ups de permissão, que não contêm o nome do aplicativo.

3. São lhe solicitadas permissões para um aplicativo que não deveria exigir permissões.

4. Os botões e links no interface do aplicativo não fazem nada quando clicados.

5. O botão “voltar” não funciona conforme esperado.

A GO4IT é

especializada em cibersegurança. Se precisar de assistência ou informações

sobre como proteger e melhorar a segurança informática da sua empresa, contacte-nos.